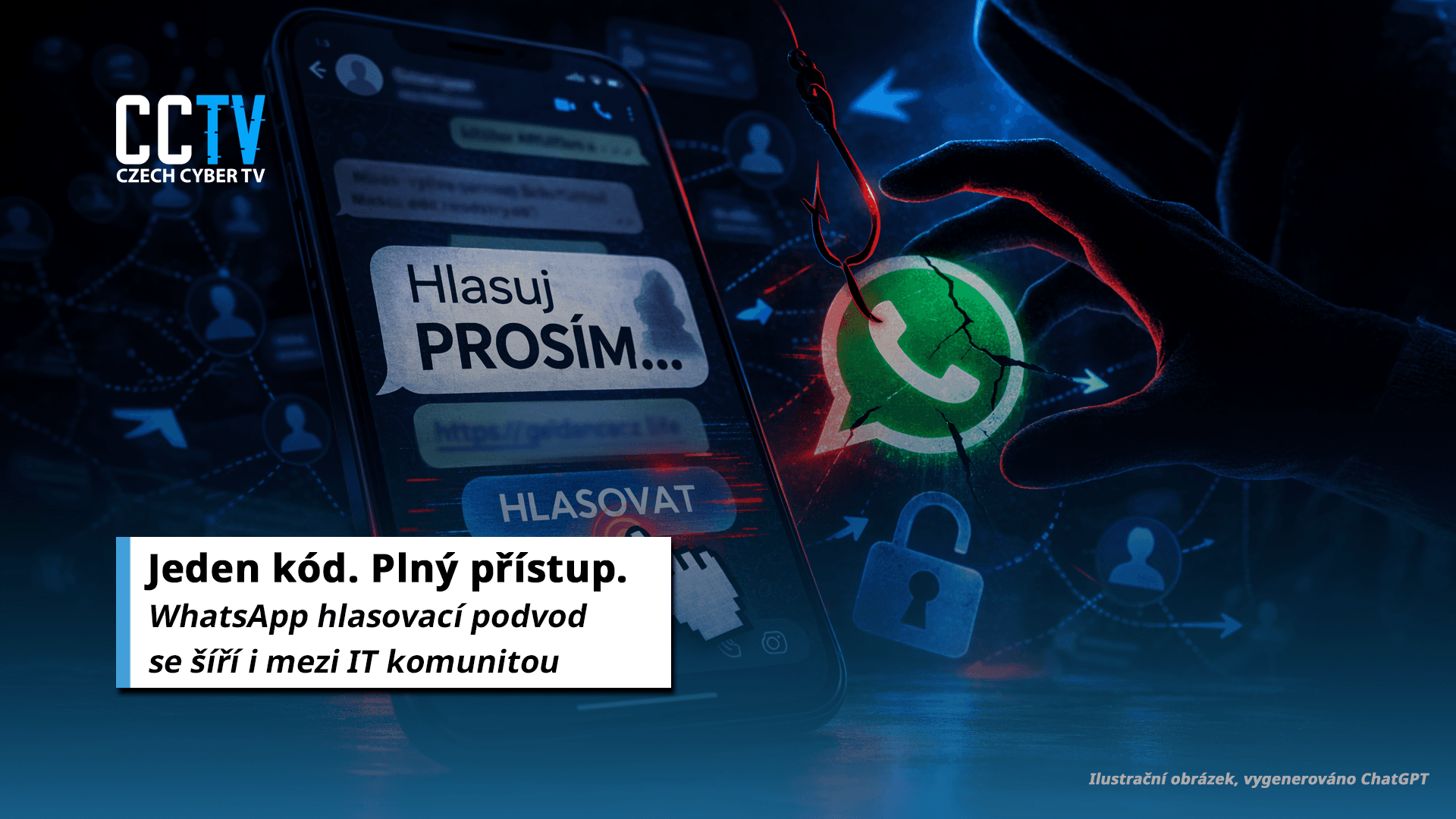

Podvodné hlasování na WhatsAppu se šíří i mezi IT profesionály. Stačí jeden kód a útočník převezme celý WhatsApp účet

V posledních dnech se v českém prostředí výrazně šíří phishingová kampaň zaměřená na uživatele WhatsAppu. Zpráva přichází od důvěryhodného kontaktu a žádá o „hlasování v soutěži“ pro dceru známého. Odkaz vede na stránku, která působí jako běžná anketa, ve skutečnosti je však součástí promyšleného mechanismu převzetí účtu.

V posledních dnech se v českém prostředí výrazně šíří phishingová kampaň zaměřená na uživatele WhatsAppu. Zpráva přichází od důvěryhodného kontaktu a žádá o „hlasování v soutěži“ pro dceru známého. Odkaz vede na stránku, která působí jako běžná anketa, ve skutečnosti je však součástí promyšleného mechanismu převzetí účtu.

Kampaň není nová, v různých variantách se objevuje napříč Evropou. Bezpečnostní firmy i zahraniční média včetně BleepingComputer v minulosti upozorňovaly, že tento typ útoku cílí právě na důvěru mezi známými kontakty a šíří se řetězově přes kompromitované účty.

Aktuálně však podle zkušeností z českého prostředí zasahuje i uživatele z IT a bezpečnostní komunity.

Jak podvod začíná

Útočník nejprve kompromituje jeden WhatsApp účet. Následně z něj rozesílá zprávu všem kontaktům oběti. Text bývá velmi podobný:

„Ahoj, můžeš prosím hlasovat pro Katarínu v této anketě? Je to dcera mé kamarádky. Hlavní výhrou je stipendium a je to pro ni moc důležité.“

Součástí zprávy je odkaz na doménu, která na první pohled nevypadá vyloženě podezřele, ale obvykle používá generické nebo levné TLD (.life, .xyz, .top apod.). Web imituje hlasovací soutěž – obsahuje fotografie, tlačítko „Hlasovat“ a někdy i falešné počítadlo hlasů.

Co se stane po kliknutí

Samotné otevření stránky obvykle nevede k instalaci malwaru. Jádro útoku spočívá jinde.

- Uživatel klikne na „Hlasovat“.

- Stránka vyzve k zadání telefonního čísla, údajně pro ověření hlasu.

- Následně přijde šestimístný kód od WhatsAppu.

- Stránka požádá o zadání tohoto kódu.

V této chvíli dochází k převzetí účtu.

Zadaný kód není potvrzením hlasu, ale ověřením přihlášení. Útočník si tímto způsobem spáruje svůj prohlížeč nebo zařízení jako další přihlášenou instanci WhatsAppu. Prakticky získá přístup k účtu oběti.

Nejde o technický exploit ani zero-day zranitelnost. Jde o čisté sociální inženýrství založené na zneužití důvěry a nepozornosti.

Co útočník získá

Po úspěšném ověření kódu může útočník:

- číst probíhající konverzace,

- rozesílat zprávy jménem oběti,

- pokračovat v šíření phishingové kampaně,

- případně přejít k dalším podvodům (například žádostem o rychlou finanční pomoc).

Proto se kampaň šíří tak rychle. Každý nově kompromitovaný účet generuje další desítky potenciálních obětí.

Zásadní roli zde hraje důvěra. Zpráva nepřichází od anonymního odesílatele, ale od známého člověka – kolegy, přítele nebo rodinného příslušníka.

Proč funguje i na zkušené uživatele

Útok nevyužívá sofistikovaný malware. Využívá lidské chování.

- Žádost působí osobně.

- Text vyvolává empatii.

- Neobsahuje zjevně škodlivé přílohy.

- Přichází v běžné pracovní nebo osobní komunikaci.

Zvláště vytížení lidé reagují rychle a automaticky. Právě v tom spočívá síla kampaně.

Co dělat, pokud jste zadali kód

Pokud uživatel zadal ověřovací kód, je nutné jednat okamžitě.

- Otevřít WhatsApp → Nastavení → Propojená zařízení.

- Odhlásit všechna neznámá nebo podezřelá zařízení.

- Aktivovat dvoufázové ověření (PIN kód).

- Informovat kontakty, že účet mohl být kompromitován.

V některých případech však útočníci postupují rychleji. Po převzetí účtu mohou:

- aktivovat vlastní dvoufázové ověření,

- změnit bezpečnostní nastavení,

- opakovaně se pokoušet o přihlášení tak, aby byl účet dočasně zablokován.

Některé oběti tak ztratily přístup k účtu úplně. V takové situaci už nelze zařízení jednoduše „odhlásit“ z aplikace, protože oběť se do ní nedostane.

Jedinou možností je zahájit proces obnovy účtu přímo přes oficiální podporu WhatsAppu a ověřit vlastnictví telefonního čísla. Tento proces může trvat několik dní a během této doby může útočník účet dále zneužívat.

Pokud došlo k finanční škodě, je nutné bezodkladně kontaktovat banku a Policii ČR.

Jak se bránit do budoucna

Základní pravidla jsou jednoduchá:

- Nikdy nezadávejte ověřovací kód z SMS do webové stránky.

- Každou žádost o „hlasování“ si ověřte jiným komunikačním kanálem.

- Pravidelně kontrolujte připojená zařízení v aplikaci.

- Mějte aktivní dvoufázové ověření.

Důležité je také připomenout, že samotné kliknutí na odkaz obvykle neznamená kompromitaci. Kritickým momentem je až zadání ověřovacího kódu.

Řetězová reakce důvěry

Tento typ kampaně je ukázkou moderního „chain trust“ útoku. Útočník nepotřebuje přesvědčit tisíce lidí přímo. Stačí kompromitovat několik účtů a důvěra mezi kontakty udělá zbytek.

V době, kdy jsou uživatelé zvyklí na technické útoky a malware, může paradoxně největší riziko představovat jednoduchá, osobní prosba.